您现在的位置:首页

--> 安全

DLL劫持是一种古老的技术了,本文是《CVE-2016-0041 Windows 10 PhoneInfo.dll Hijacking Vulnerability》的延伸,介绍了DLL劫持的漏洞原理、漏洞挖掘方法、漏洞利用场景等,同时引入了HaifeiLi关于Chrome/Edge自动下载漏洞的介绍,以及最新版本Edge对DLL注入的缓解措施。

有一段12行的JavaScript代码,可以让firefox、chrome、safari浏览器崩溃,而且还能让iphone重启、安卓闪退,本文作者对于该12行代码进行了分析解读并且提出了相应的防御办法,欢迎大家一同探讨。

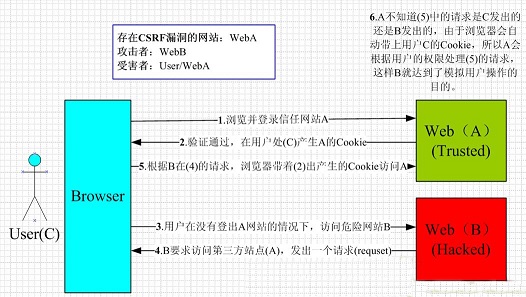

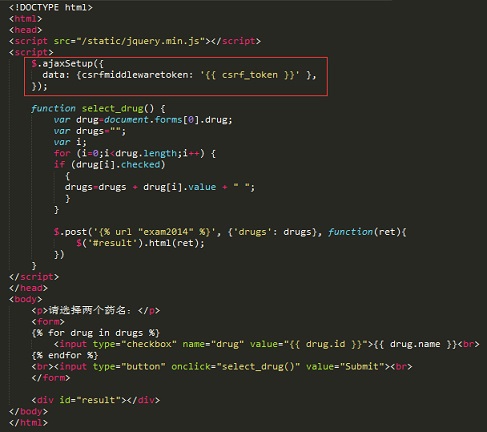

你这可以这么理解CSRF攻击:攻击者盗用了你的身份,以你的名义发送恶意请求。CSRF能够做的事情包括:以你名义发送邮件,发消息,盗取你的账号,甚至于购买商品,虚拟货币转账……造成的问题包括:个人隐私泄露以及财产安全。

互联网项目里边,SQL注入漏洞、XSS漏洞和猜测URL攻击这三个漏洞可谓历史悠久,然而直到今天还有人不断中枪,也真是微醺。

这几个漏洞说大也大,说小也小。说大是说这些漏洞危害大,会导致数据层面的安全问题;说小是从技术层面上讲都是未对外部输入做处理导致的,想要做针对性地防范很简单。下面简单看看这些漏洞的原因及防范方法。

2015年12月15日国内各大安全厂商都从国外站点上关注到一条关于Joomla远程代码执行漏洞的内容,原文可以看这里。之后开启了一轮漏洞分析大战,比快,比准,比嘲讽。

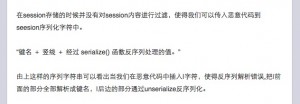

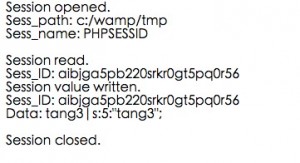

而作为对于PHP SESSION序列化机制不怎么了解的我,就兴奋的阅读着各家的分析来学习这个漏洞的原理。虽然这些分析文章帮助我重现了这个漏洞的利用,并且貌似解释清楚了原理,但是,有一个问题我还是没有在这些文章中找出。

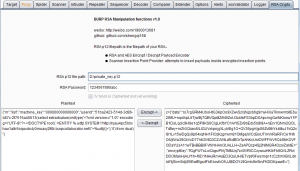

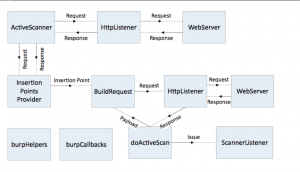

burpsuite是一款非常好用的抓包工具,我自己也是重度用户,所以就上手了burpsuite的插件接口开发,本文主要记录了一个解密请求包,插入payload,再加密的插件开发过程,插件应用场景主要是用于通过分析apk的实现。这里做探讨的目的只是方便安全测试人员的个人学习,或大家渗透测试使用。

在网上看到一种方法可以通过在Other Linker Flags中添加: 1-Wl,-sectcreate,__RESTRICT,__restrict,/dev/null 的方法来阻止dylib注入。 便动手试了一下,编写一个测试Demo不添加任何linker flags,然后使用theos对其进行hook。。。。

不久前,网络安全人员再一次在黑产面前遭到重挫,Joomla曝高危0Day漏洞,无需用户登陆就能触发。Joomla漏洞在官方发布升级版和补丁之前,已经在各种地下黑色产业链中流传了一段时间,恐怕并且已经有不少网站被黑客拿下。 这个恶意代码的进入点是用户代理字符串,这是每个浏览器都在广而告之的内容:让浏览器知道用户的技术结构从而为站点提供最佳或最合适的版本。很显然这个字符串存储于Joomla数据库中,但并没有被清洁处理以检测恶意代码。攻击者能够通过能够播报虚假用户代理字符串的方式利用特殊app和脚本拉力轻易编制一个定制化字符串并将恶意代码附着,这个安全隐患是在PHP中session是通过序列化存储的。

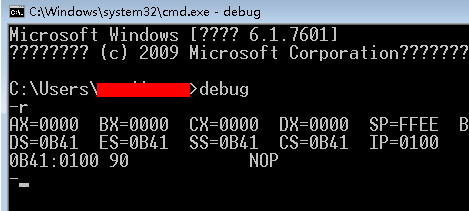

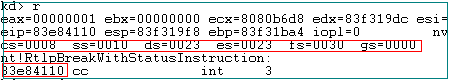

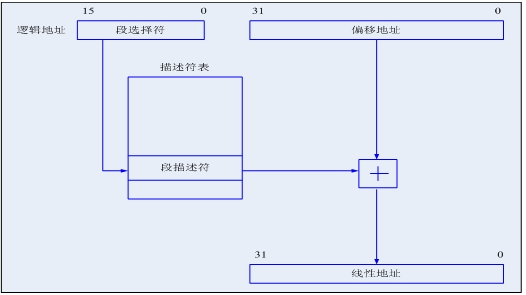

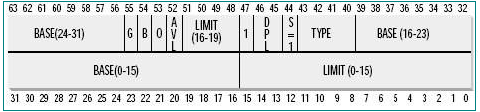

• 内存寻址原理

在做网络安全事件分析的时候,都会遇到内存寻址的知识,例如上次跟大家分享的《 空指针漏洞防护技术》,就涉及到非法访问内存地址的问题。如果这个坎儿迈不过去,你就会迷失在代码中,更无从分析了。今天绿盟科技的安全技术专家就讲讲这个内存寻址的原理,文章分为上下两篇《内存寻址原理》及《内存寻址方式》。

之前有几篇文章已经关注过加密解密证书和HTTTPS的一些基本原理。HTTPS、SSL与数字证书介绍,公钥私钥加密解密数字证书数字签名详解。这里想探讨一下单一的web服务中多个域名共享一个证书或者使用多个证书进而使用多域名的HTTPS的问题。

在分布式存储开源项目 Weed-FS 中,我发现了一个地方非并发安全(not concurrency-safety),所以提交了一个 Weed-FS-PullRequest-75 来进行加锁保护。简化这个问题如下:

当有一个变量,有一个 goroutine 会对它进行写操作,其他 goroutine 对它进行读操作。 是否需要对这个变量进行加锁保护。

我觉得不同goroutine并发读写同一个变量,需要加锁,这应该是天经地义的常识。但是这个 PullRequest 居然出乎意料的被作者反驳了。

作者的理由是:只有一个 goroutine 在写,其他 goroutine 在读,不需要加锁。

但是这样的观点我实在无法苟同,因为在我的 C/C++ 开发经验中,这是必然需要加锁的典型场景,一般是使用读写锁。难道是golang在这个方面有一些牛逼的奇淫巧计所以不需要加锁?

所以我耐不住寂寞开始查阅资料,先是官网上的说法。

给产品经理讲技术之说说下载劫持那些事儿。

现如今,信息技术的发展为人们带来了诸多便利,无论是个人社交行为,还是商业活动都开始离不开网络了。但是网际空间带来了机遇的同时,也带来了威胁,其中DDoS就是最具破坏力的攻击,通过这些年的不断发展,它已经成为不同组织和个人的攻击,用于网络中的勒索、报复,甚至网络战争。

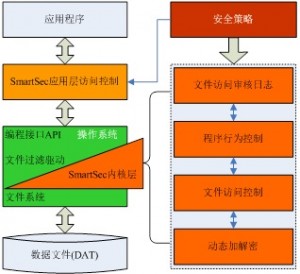

加密技术是利用数学或物理手段,对电子信息在传输过程中或存储设备内的数据进行保护,以防止泄漏的技术。在信息安全技术中,加密技术占有重要的地位,在保密通信、数据安全、软件加密等均使用了加密技术。本文主要阐述了文档安全加密系统的实现方式,可供安全领域朋友学习参考。

前一段时间热炒的Java反序列化漏洞,大家在玩的很嗨的时候貌似忽略了一件很重要的事情——Java在cs架构的设计中使用序列化传输是非常普遍的现象,而在像JBoss这种中间件也使用这种设计。所以,我在一边研究这个漏洞,一边看大家嗨嗨的玩的同时,也很好奇在一些通过Java实现的CS架构应用(比如:大型国企都喜欢用的会计软件、内容发布系统),是不是也会用到Apache Commons Collections这个库。

不知道是不是研究Java Web的大神们都在闷声发大财,这次这个漏洞的分析文章大多都停留在那个老外blog中的各个中间件的利用玩法上,却没有注意到Java Web中常见的架构都会因为这个问题而沦陷。而且除了长亭之外的文章,其他各家的修复建议大多都是针对利用来进行修复,治标不治本。

近3天十大热文

-

[570] Go Reflect 性能

[570] Go Reflect 性能 -

[30] 正态分布的前世今生(一)

[30] 正态分布的前世今生(一) -

[18] Linux Used内存到底哪里去了?

[18] Linux Used内存到底哪里去了? -

[16] 基于HTTP缓存轻松实现客户端应用的离线支持

[16] 基于HTTP缓存轻松实现客户端应用的离线支持 -

[15] rsync同步的艺术

[15] rsync同步的艺术 -

[14] 公钥私钥加密解密数字证书数字签名详解

[14] 公钥私钥加密解密数字证书数字签名详解 -

[14] 在JavaScript中什么时候使用==是正

[14] 在JavaScript中什么时候使用==是正 -

[13] Linux内存中的Cache真的能被回收么?

[13] Linux内存中的Cache真的能被回收么? -

[13] Cuckoo Filter:设计与实现

[13] Cuckoo Filter:设计与实现 -

[13] Joomla反序列化漏洞的查漏补缺

[13] Joomla反序列化漏洞的查漏补缺

赞助商广告